《网络安全法》背景下的通信技术开发 网络安全风险管理要求与实践路径

随着《中华人民共和国网络安全法》(以下简称《网络安全法》)的深入实施,网络安全已成为国家战略的重要组成部分。通信技术作为现代信息社会的核心基础设施,其开发过程必须严格遵循《网络安全法》所确立的网络安全风险管理要求。这不仅关系到技术本身的可靠性与安全性,更直接影响到国家安全、公共利益以及公民个人信息权益。本文旨在探讨《网络安全法》框架下,通信技术开发所面临的网络安全风险管理要求,并提出相应的实践路径。

一、《网络安全法》对通信技术开发的核心风险管理要求

《网络安全法》确立了网络安全与信息化发展并重的原则,对网络运营者(包括通信技术开发者与运营商)设定了系统性的义务。对于通信技术开发而言,核心要求主要体现在以下几个方面:

- 安全可控与合法合规:要求通信技术开发活动必须符合国家法律法规和强制性标准,确保技术路线的安全可控。开发过程中不得设置恶意程序,不得含有法律、行政法规禁止发布或者传输的信息。

- 等级保护制度:通信网络和信息系统应按照国家网络安全等级保护制度的要求,履行安全保护义务。开发者需在系统设计、开发阶段就依据预定的安全保护等级,构建相应的安全技术架构和管理体系。

- 关键信息基础设施保护:若开发的通信技术用于或构成关键信息基础设施(如基础电信网络、大型数据中心等),则必须实行重点保护,包括设置专门安全管理机构、定期进行安全检测评估、制定应急预案等更为严格的要求。

- 数据安全与个人信息保护:在开发涉及数据处理(尤其是用户个人信息)的通信技术时,必须遵循合法、正当、必要的原则,明示收集使用信息的目的、方式和范围,并采取技术措施和其他必要措施确保数据安全,防止泄露、毁损、丢失。

- 安全风险监测与应急处置:要求建立网络安全风险监测预警和信息通报制度。通信技术开发应内置安全监测与审计能力,并能配合运营者制定应急预案,定期进行演练,确保在发生安全事件时能有效响应和处置。

二、通信技术开发中的网络安全风险管理实践路径

为满足上述法定要求,通信技术开发团队需将网络安全风险管理深度融入开发生命周期(SDLC)。

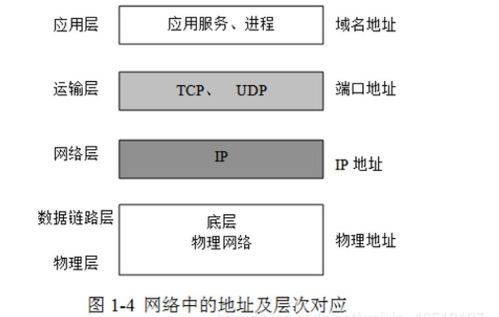

- 安全左移,设计先行:在需求分析与系统设计阶段,即引入安全威胁建模(Threat Modeling)和隐私影响评估(PIA)。明确系统资产、潜在威胁和脆弱性,从架构层面设计安全控制措施,如身份认证、访问控制、数据加密、安全通信协议等。

- 遵循安全开发规范与标准:在编码与实现阶段,严格遵守安全编码规范(如OWASP Top 10 for Mobile/API等),避免常见漏洞。积极采用经过安全认证的编译器、库和第三方组件,并对引入的第三方代码进行安全审计。

- 实施动态安全测试与验证:在测试阶段,结合静态应用程序安全测试(SAST)、动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST)以及渗透测试,对通信协议、接口、数据流进行全面安全验证。特别关注5G、物联网、边缘计算等新型通信场景下的特有风险。

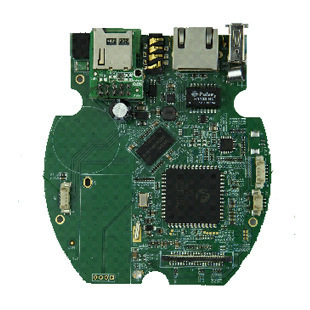

- 构建供应链安全管理体系:鉴于现代通信技术开发高度依赖全球供应链,必须对硬件、软件、服务的供应商进行安全评估,确保供应链各环节的安全可信,防止后门或恶意代码的植入。

- 部署运行阶段的安全运维与持续监控:开发成果交付后,应提供完善的安全运维指南和工具支持。协助运营方实施持续的安全监控、日志审计、漏洞管理和补丁更新。对于采用敏捷开发、持续交付的云原生通信系统,需实现安全性的自动化编排与闭环管理。

- 健全内部管理制度与人员培训:建立开发团队内部的安全管理制度,明确安全职责。定期对开发、测试、运维人员进行网络安全法律法规和专业技能培训,提升全员安全意识和能力。

三、

《网络安全法》为通信技术开发划定了明确的安全红线与发展轨道。将网络安全风险管理要求内化于技术开发的全过程,从被动的合规应对转向主动的安全能力构建,是通信行业健康、可持续发展的必然选择。这不仅是履行法律义务的需要,更是赢得用户信任、提升产品竞争力、筑牢国家网络空间安全防线的基石。随着技术演进和法规体系的不断完善,通信技术开发中的安全风险管理必将走向更精细化、智能化和常态化的新阶段。

如若转载,请注明出处:http://www.yobodata.com/product/69.html

更新时间:2026-06-01 19:58:30